¿Sabías que las amenazas a los dispositivos han aumentado de forma exponencial y en paralelo a su mayor presencia en las empresas? ¿Los dispositivos de tu hotel cuentan con endpoint security o seguridad endpoint para proteger tus dispositivos conectados a la red de posibles ataques e intrusiones? La lectura de este artículo te servirá para descubrir cómo funciona la seguridad endpoint y cómo aplicarla en tu hotel.

Endpoint security: ¿en qué consiste?

La endpoint security es la rama de la ciberseguridad que protege los endpoints, que son todos aquellos dispositivos que se conectan a la red interna de la empresa: portátiles, tablets, smartphones, dispositivos IoT (Internet de las cosas) y ordenadores personales que trabajan en remoto.

En definitiva, la endpoint security engloba todas aquellas medidas de seguridad que sirven para proteger a los equipos que se conectan de forma remota a una red y que, por lo tanto, se encuentran fuera del perímetro de seguridad establecido en torno a la misma.

Endpoint: ventajas y aplicaciones

Proteger debidamente la red informática de empresas como hoteles va más allá del perímetro de seguridad, incluyendo también a los dispositivos de punto final (endpoint), es un factor adicional de ciberseguridad para tu empresa que te conviene adoptar por las siguientes ventajas:

1. Protección de los dispositivos

Los dispositivos con conexión a Internet son vulnerables a sufrir ciberataques en sus diferentes modalidades: malware, troyanos, ransomware, phishing, etc. Esto hace imprescindible poner en marcha acciones de endpoint security, dentro de la estrategia de ciberseguridad de la organización, para garantizar una protección integral del conjunto de la red informática.

2. Política de seguridad unificada

Implementar una única política de ciberseguridad, que incluya tanto la red perimetral como los dispositivos, en un cuestión clave para poder tener suficientemente resguardadas las redes, las aplicaciones, los sistemas e información de la empresa y, por supuesto, los datos de los huéspedes.

Quizás te interese: Protección de datos en hoteles-aspectos básicos de seguridad y concepto de rendición de cuentas o accountability

3. Reducir la probabilidad de sufrir un ataque

Disponer de una solución integrada de seguridad endpoint es la forma más efectiva de proteger la red del hotel y los datos e información gestionada, puesto que permite controlar, en todo momento: quién y de qué forma se conecta a la red de la empresa, verificar si el funcionamiento de los protocolos de seguridad de la red y de los dispositivos son correctos, así como restringir o impedir el acceso a personas no autorizadas o sitios no confiables. Todo esto se traduce en una reducción de las posibilidades de sufrir un ciberataque.

4. Respuesta rápida ante un ataque

Otra ventaja para empresas como hoteles es que, además de reducir los posibles ataques, los sistemas de seguridad endpoint permiten una respuesta mucho más rápida y eficaz. Bien diseñadas e implementadas, las herramientas de endpoint security tienen capacidad para detectar tempranamente cualquier malware o actividad sospechosa, aislar el problema, impedir que se propague y solucionar la incidencia. Todo ello en el menor tiempo posible.

Te puede interesar: Ataques de ciberseguridad- tipos y claves para mejorar la seguridad de los datos en tu hotel

5. Ahorro de costes y tiempo

Gracias a la implantación de medidas de seguridad endpoint, podrás reducir costes, evitando la reparación de equipos y, a veces, la sustitución de ordenadores portátiles, smartphones, tablets y otros dispositivos infectados por malware y otros problemas asociados a ataques informáticos.

También te permitirá liberar al personal IT o a los proveedores de servicios informáticos de tareas relacionadas con la seguridad de los dispositivos. De esta forma, podrán dedicarse a otras funciones que sirvan para mejorar el funcionamiento operativo del negocio o la experiencia del cliente.

Descubre nuestra oferta de soluciones de ciberseguridad para negocios hoteleros. Más de 15 años de experiencia.

¿Cómo funciona la seguridad endpoint en hoteles?

La seguridad endpoint funciona a través de la aplicación de herramientas y soluciones de seguridad en los dispositivos de uso final, tanto para detectar las amenazas, como para bloquearlas o eliminarlas.

También son efectivas para contrarrestar las amenazas para la red interna que implica la conexión de smartphones, tablets, portátiles y cualquier dispositivo de conexión remota que los usuarios puedan estar utilizando, indistintamente, en el trabajo y como uso personal.

¿Quieres saber cuáles son las herramientas que más pueden ayudarte a mejorar la endpoint security de tu hotel?

-

Sistemas antivirus

Los sistemas antivirus pueden instalarse directamente en los dispositivos para detectar malware y escanear los archivos y sistemas operativos en busca de amenazas para, posteriormente, ponerlas en cuarentena y eliminarlas.

-

EDR

Las soluciones EDR monitorizan continuamente todas las aplicaciones y archivos que vamos instalando o introduciendo en los dispositivos endpoint, con el objeto de identificar y reparar posibles amenazas.

-

VPN

El uso de una VPN (Red Privada Virtual) para conectarse a la red proporciona una capa adicional de seguridad muy valiosa, ya que garantiza que solo puedan conectarse dispositivos autorizados. Además, mantiene la confidencialidad de la información mediante sistemas de cifrado.

-

Cifrado de dispositivos y unidades de memoria externa

Aunque los riesgos de seguridad endpoint se relacionan, normalmente, con el control y acceso de información mediante dispositivos conectados, el posible extravío de un equipo y posterior acceso físico a su contenido por una persona no autorizada es otra amenaza potencial, que se produce con más frecuencia de lo que parece.

Por este motivo, el cifrado de dispositivos y unidades de memoria es una herramienta de protección aplicable al endpoint muy recomendable, ya que sirve para encriptar el dispositivo y la información contenida, obligando a la introducción de una contraseña, solo conocida por su propietario, para poder acceder al sistema.

-

Filtros de URLs

El filtrado de URLs se usa para restringir el tráfico de la red únicamente a sitios web confiables, impidiendo el acceso de los usuarios a páginas con contenido potencialmente dañino.

-

Encriptado de endpoints

La herramienta conocida como encriptado de endpoints, cuya principal función es encriptar el contenido de los dispositivos, contribuye a mejorar significativamente al perímetro digital de cualquier empresa, evitando la fuga de datos intencional o involuntaria.

Cerium, soluciones tecnológicas que te ayudan a mejorar la seguridad en tu hotel

En Cerium trabajamos con una estrategia que consiste en mantener el equilibrio entre seguridad y usabilidad, basada en tres reglas básicas: contar con una protección en profundidad perimetral y de equipos endpoint o de usuario final, minimizar la exposición de los sistemas y la información y simplificar los permisos.

Este último punto significa que a cada profesional únicamente se le permite el acceso a la información que realmente precisa para realizar su trabajo.

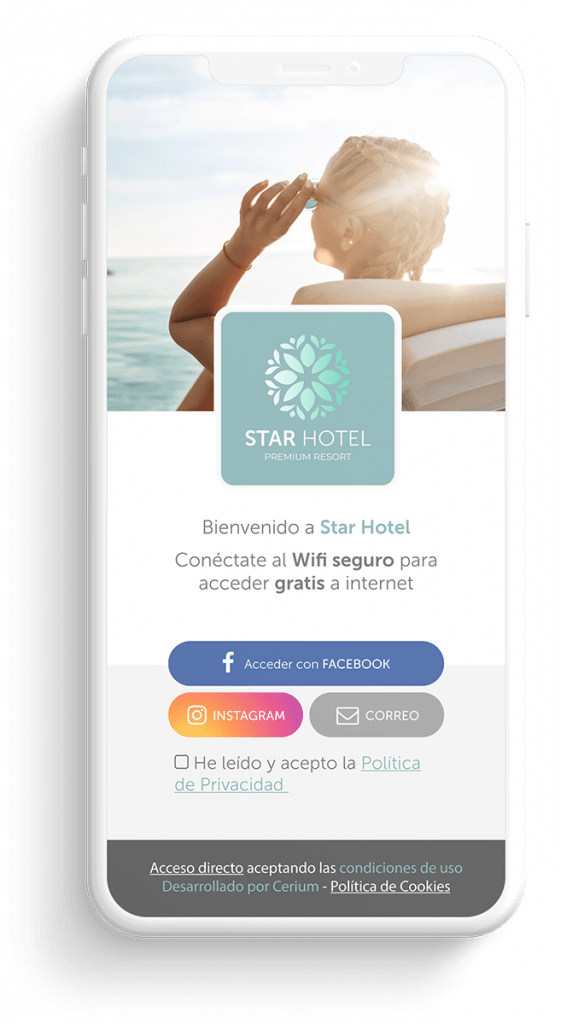

Además, para garantizar la seguridad de los datos de los huéspedes, implementamos un portal cautivo, que permiten identificar a los huéspedes que se conectan a una red WiFi y otros servicios de seguridad añadidos: infraestructuras de antenas con atributos de seguridad, redes con protección perimetral a través de un firewall y/o sistemas de protección endpoint.

Todas nuestras soluciones de ciberseguridad para hoteles se adaptan a las necesidades concretas de cada establecimiento, por lo que te invitamos a contactar con nosotros para recibir un asesoramiento personalizado.